TightGate-Pro

BSI-zertifiziert nach EAL3+.

Der sichere Webbrowser für Behörden, Unternehmen und Industrie

TightGate-Pro ist ein ReCoB-System. ReCoBS steht für Remote-Controlled Browser System, wörtlich übersetzt „Ferngesteuerter Webbrowser“. TightGate-Pro trennt die Ausführungsumgebung des Webbrowsers physisch vom Arbeitsplatzrechner. Das System schirmt das interne Netzwerk vom Internet ab und schützt so effektiv vor Datenabfluss und Angriffen aus dem Internet. TightGate-Pro ist echtes ReCoBS und vermeidet damit die typischen Nachteile anderer Konzepte und Produkte, welche z. B. auf lokaler Virtualisierung basieren. TightGate-Pro wird bei Behörden, Verwaltungseinrichtungen, Finanzinstituten und Industriebetrieben verwendet – kurzum: Überall dort, wo Internetzugang am Arbeitsplatz unabdingbar ist und interne Infrastrukturen bestmöglich gesichert werden müssen. TightGate-Pro ist BSI-zertifiziert nach EAL3+.

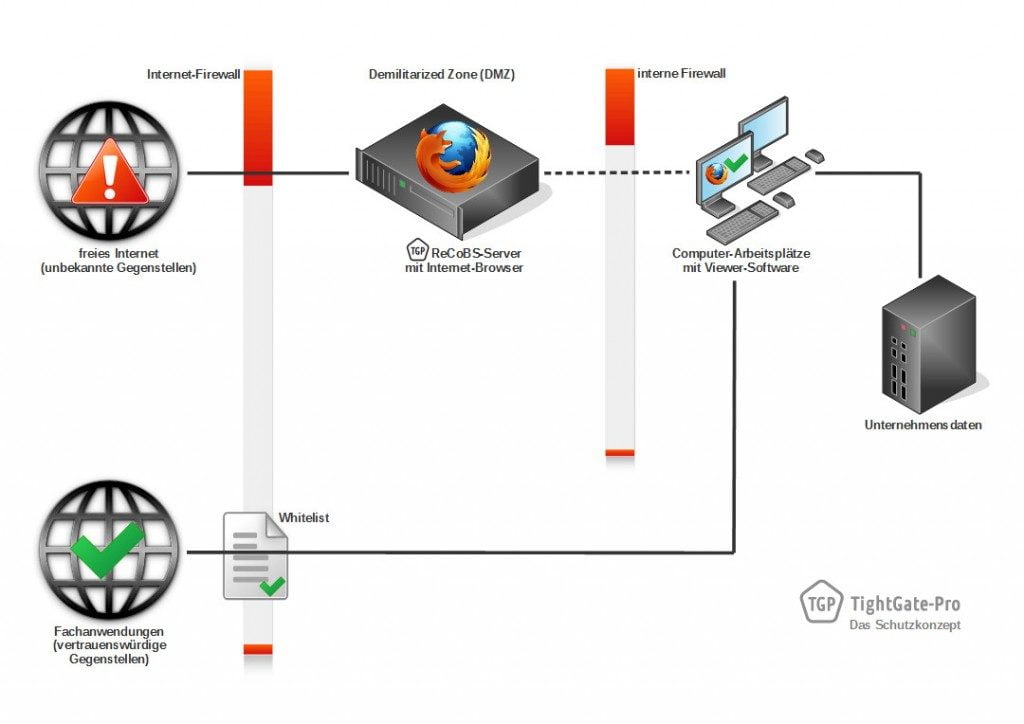

Funktionsweise

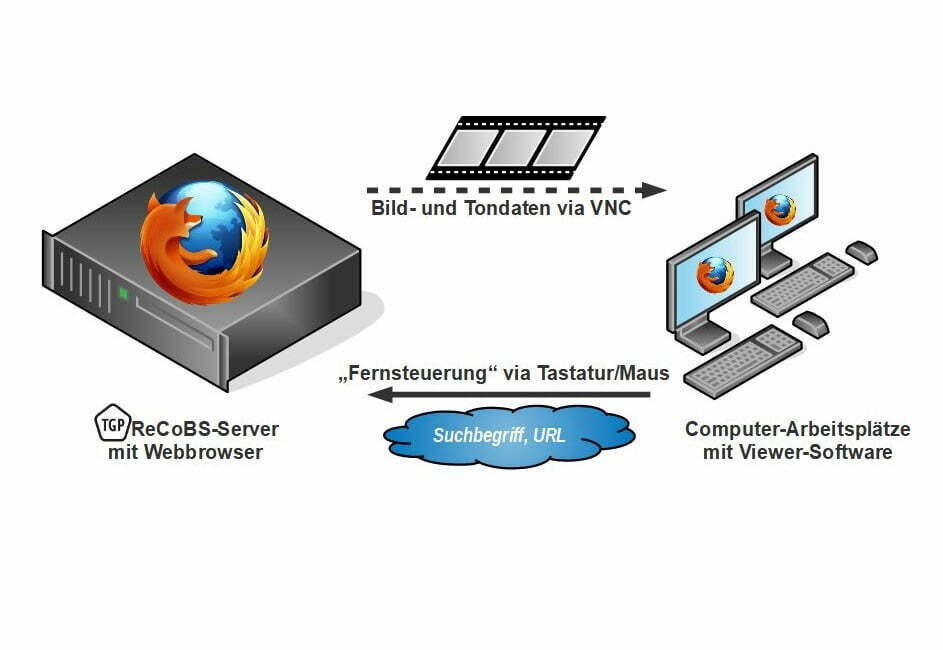

Beim Remote-Controlled Browser System TightGate-Pro der m-privacy GmbH wird der Webbrowser nicht mehr auf dem Arbeitsplatzrechner ausgeführt. Stattdessen übernimmt ein dedizierter, in der DMZ aufgestellte ReCoB-Server die Ausführung des Browsers. Der Arbeitsplatzcomputer erhält lediglich die Bildschirmausgabe des Browsers als Videodatenstrom über ein funktionsspezifisches Protokoll. Umgekehrt werden Maus- und Tastatursignale zu TightGate-Pro übertragen und steuern den Browser so vom Arbeitsplatz aus fern. Ein Paketfilter zwischen TightGate-Pro und den Computer-Arbeitsplätzen sorgt dafür, dass tatsächlich nur der Bilddatenstrom von TightGate-Pro zu den Klienten gelangen kann, nicht jedoch andere Netzwerkzugriffe.

Durch das eigenständige, stark gehärtete Betriebssystem ist TightGate-Pro jeder anderen Lösung auf der Basis einer Virtualisierung oder Sandbox in Puncto Sicherheit weit überlegen.

Komponenten von TightGate-Pro

Wie jedes echte ReCoB-System so besteht auch TightGate-Pro aus dem dedizierten ReCoB-Server, welcher in der DMZ platziert wird und den Klientenprogrammen.

Der TightGate-Pro Server stellt dabei die Ausführungsumgebung für den Browser dar, während die Klientenprogrammen für die Anzeige, die Steuerung und den Dateiaustausch verantwortlich sind.

Wichtig dabei ist, dass der Viewer dem Stand der Technik entspricht und keine Angriffsvektoren offen lässt. So können ReCoB-Systeme nicht sicher betrieben werden, sofern mächtige Übertragungsprotokolle wie RDP, ICA, HDX oder der lokale X-Server verwendet werden.

Sicher für's Netzwerk

Das TightGate-Pro System der m-privacy GmbH ist ein dediziertes ReCoBS. Dediziert deshalb, weil es auf einem eigenständigen Serverrechner läuft, also nicht in einer virtuellen Maschine oder einer Sandbox. Unter Sicherheitsaspekten ist das eine wichtige Eigenschaft, denn nur die physische Trennung der Ausführungsumgebung des Webbrowsers schafft eine präventive Sicherheit, die mit anderen Konzepten nur mit sehr hohem Aufwand oder gar nicht erreicht werden können..

Voll Funktional

Als ob man lokal surft – so fühlt es sich an, wenn man über TightGate-Pro das Internet nutzt. Man muss sich nicht umgewöhnen. Auch Multimediainhalte wie Videos, oder Java-Script sind gefahrlos nutzbar. Up- und Downloads lassen sich bequem über die Dateischleuse realisieren und über die Zwischenablage können Textinhalte gefahrlos mit dem lokalen Netzwerk ausgetauscht werden. Das Drucken von Webseiten oder anderen Dokumenten funktioniert genauso wie das Ausdrucken am lokalen PC.

Hoher Eigenschutz

Ein leistungsstarker Eigenschutz ist Kern der Sicherheit eines sicheren Browsers und damit von von TightGate-Pro. Angreifer können TightGate-Pro nicht kompromittieren oder lahmlegen. So geschützt gewährleistet TightGate-Pro eine hohe Verfügbarkeit des Internets, denn mit zunehmender Verlegung von Diensten in das Internet steigt die Verfügbarkeitsanforderungen an das Internet stetig.

Ihr Ansprechpartner

Lars Lehmann

Leiter Vertrieb

Telefon: +49 30 243423-35

E-Mail: l.lehmann@m-privacy.de